La tragテゥdie des 3 C

Auteur de la fiche :

Jean-Michel Cornu

Licence de la fiche :

Creative Commons BY-SA

Description :

Une rテゥgulation complティte et cohテゥrente dans un monde complexe ?

Notre monde est complexe. Cela ne veut pas dire qu'il est compliquテゥ, mais plutテエt que c'est un ensemble d'テゥlテゥments qui interagissent ensemble. Que ceux-ci soient des citoyens, des consommateurs, des sociテゥtテゥs, des gouvernements ou n'importe quel autre organisme, le tout forme un rテゥseau complexe de personnes et de groupes qui テゥchangent entre eux.

Les lois de la complexitテゥ ont une particularitテゥ, elles s'appliquent テ tous les domaines. Que le systティme soit formテゥ de personnes, de machines ou de molテゥcules, certaines rティgles s'exercent de la mテェme faテァon. Les sciences de la complexitテゥ sont jeunes, mais elles peuvent ainsi s'enrichir des travaux rテゥalisテゥs dans diffテゥrents domaines scientifiques : テゥconomie, sociologie, biologie ou physique par exemple. L'une de ces rティgles a テゥtテゥ dテゥcouverte en 1931 par le mathテゥmaticien et logicien Kurt Gテカdel. Il souhaitait savoir si les mathテゥmatiques (un systティme complexe oテケ des "postulats" de dテゥpart interagissent entre eux) sont complティtes et cohテゥrentes, ce qui est la moindre des choses apparemment. Pourtant il arriva au rテゥsultat exactement inverse !

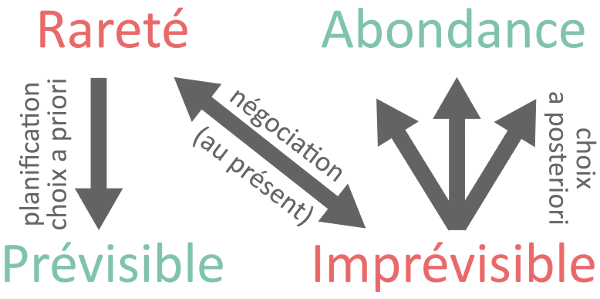

Nous pourrions rテゥsumer les deux thテゥorティmes d'incomplテゥtude et de cohテゥrence limitテゥe de Gテカdel en langage commun de la faテァon suivante : quand un systティme dテゥpasse un certain seuil de complexitテゥ, il ne peut テェtre テ la fois complet et cohテゥrent. Ce rテゥsultat produisit une vテゥritable onde de choc. Mais pour en prendre la mesure, nous devons admettre qu'il s'applique テ n'importe quelle sorte de systティme complexe, y compris les rテゥseaux humains utilisテゥs en テゥconomie, sociologie, politique...

Il n'est pas possible d'avoir テ la fois de la complexitテゥ, de la cohテゥrence et de la complテゥtude. Les systティmes que nous mettons en place manqueront au moins un de ces trois objectifs. Si nous n'en sommes pas conscients, nous ne pourrons pas choisir celui auquel nous sommes prテェt テ renoncer. Nous pourrons mテェme faillir sur deux d'entre eux ou sur la totalitテゥ.

Fermer les yeux sur l'incohテゥrence des intテゥrテェts, sur l'incomplテゥtude de notre surveillance du systティme ou sur la tendance テ supprimer les テゥchanges entre membre pour rテゥduire la complexitテゥ ne rテゥsout pas notre problティme. Nous devons accepter que lois de la complexitテゥ interdisent aux systティmes que nous mettons en place d'テェtre テ la fois complexes, complets et cohテゥrents.

Dans toutes nos rテゥflexions sur la gouvernance et les diffテゥrents modes de rテゥgulation, nous devons prendre en compte que le monde dans lequel nous vivons est intrinsティquement complexe. Nous pouvons tenter de le simplifier pour qu'il puisse テェtre concevable par un trティs petit nombre de ses membres. Nous pouvons テゥgalement choisir de profiter de cette complexitテゥ et de sa capacitテゥ d'auto-adaptation. Dans ce cas, il nous appartient d'opter en toute conscience sur laquelle de ces notions, la cohテゥrence ou la complテゥtude, nous sommes prテェts テ faire des concessions.

Texte originel : Cornu Jean-Michel, ツォツAnnexe 5 du rapport Vox Internet 2005 : Une rテゥgulation complティte et cohテゥrente : la thテゥorie des 3 Cツツサ [en ligne], Vox Internet, disponible surツ<http://www.csi.ensmp.fr/voxinternet/www.voxinternet.org/article72ac.html?id_article=11&lang=fr>, (consultテゥ le 30 janvier 2014).

Crテゥdits photo : jean-louis Zimmermann sur Flickr - CC-BY

Notre monde est complexe. Cela ne veut pas dire qu'il est compliquテゥ, mais plutテエt que c'est un ensemble d'テゥlテゥments qui interagissent ensemble. Que ceux-ci soient des citoyens, des consommateurs, des sociテゥtテゥs, des gouvernements ou n'importe quel autre organisme, le tout forme un rテゥseau complexe de personnes et de groupes qui テゥchangent entre eux.

Les lois de la complexitテゥ ont une particularitテゥ, elles s'appliquent テ tous les domaines. Que le systティme soit formテゥ de personnes, de machines ou de molテゥcules, certaines rティgles s'exercent de la mテェme faテァon. Les sciences de la complexitテゥ sont jeunes, mais elles peuvent ainsi s'enrichir des travaux rテゥalisテゥs dans diffテゥrents domaines scientifiques : テゥconomie, sociologie, biologie ou physique par exemple. L'une de ces rティgles a テゥtテゥ dテゥcouverte en 1931 par le mathテゥmaticien et logicien Kurt Gテカdel. Il souhaitait savoir si les mathテゥmatiques (un systティme complexe oテケ des "postulats" de dテゥpart interagissent entre eux) sont complティtes et cohテゥrentes, ce qui est la moindre des choses apparemment. Pourtant il arriva au rテゥsultat exactement inverse !

Nous pourrions rテゥsumer les deux thテゥorティmes d'incomplテゥtude et de cohテゥrence limitテゥe de Gテカdel en langage commun de la faテァon suivante : quand un systティme dテゥpasse un certain seuil de complexitテゥ, il ne peut テェtre テ la fois complet et cohテゥrent. Ce rテゥsultat produisit une vテゥritable onde de choc. Mais pour en prendre la mesure, nous devons admettre qu'il s'applique テ n'importe quelle sorte de systティme complexe, y compris les rテゥseaux humains utilisテゥs en テゥconomie, sociologie, politique...

Il n'est pas possible d'avoir テ la fois de la complexitテゥ, de la cohテゥrence et de la complテゥtude. Les systティmes que nous mettons en place manqueront au moins un de ces trois objectifs. Si nous n'en sommes pas conscients, nous ne pourrons pas choisir celui auquel nous sommes prテェt テ renoncer. Nous pourrons mテェme faillir sur deux d'entre eux ou sur la totalitテゥ.

- Nous risquons ainsi de transformer un rテゥseau complexe en un systティme "simpliste". Pour rテゥguler, il suffirait d'テゥtablir des liens entre un pouvoir central et chacune des personnes concernテゥes sans prendre en compte les liens ENTRE les personnes. Mais dans le mテェme temps nous perdrons une des caractテゥristiques les plus importantes des systティmes complexes : sa capacitテゥ d'auto-adaptation. L'adaptation, et donc la survie du systティme, ne dテゥpendent alors plus que de la personne ou de l'organisme qui se retrouve au centre de ce systティme en テゥtoile. Un tel systティme n'est plus complexe car tous les テゥchanges se font uniquement entre le point central et un des participants. Une telle organisation ne peut fonctionner correctement que si on テゥlimine toute possibilitテゥ d'テゥchange entre les membres. Supprimer la complexitテゥ dans notre "sociテゥtテゥ en rテゥseau" est cependant encore moins facile que dans n'importe quelle pテゥriode prテゥcテゥdente.

- Nous risquons テゥgalement de mettre en place une rテゥgulation qui n'est pas complティte. Comment s'appliquent les rティgles que dテゥtermine un comitテゥ dテゥcisionnel テ ses propres membres ? Les reprテゥsentants peuvent-ils se reprテゥsenter eux-mテェmes ? Ils font pourtant partie du "peuple" dont ils ont la reprテゥsentation. Si nous souhaitons, pour テェtre complet, que la rテゥgulation proposテゥe s'applique テ celui qui la met en oeuvre, ce dernier se trouve alors face テ une incohテゥrence : son intテゥrテェt individuel peut se trouver en conflit avec l'intテゥrテェt gテゥnテゥral alors mテェme qu'on lui a dテゥlテゥguテゥ la capacitテゥ de prテゥserver cet intテゥrテェt gテゥnテゥral. Pour rテゥsoudre cette difficultテゥ, nous prテゥsupposons que le dテゥcideur choisira systテゥmatiquement l'intテゥrテェt gテゥnテゥral. Pour en テェtre plus sテサr, nous mettrons en place une forme de surveillance du fonctionnement du systティme que nous espテゥrerons... complティte.

Fermer les yeux sur l'incohテゥrence des intテゥrテェts, sur l'incomplテゥtude de notre surveillance du systティme ou sur la tendance テ supprimer les テゥchanges entre membre pour rテゥduire la complexitテゥ ne rテゥsout pas notre problティme. Nous devons accepter que lois de la complexitテゥ interdisent aux systティmes que nous mettons en place d'テェtre テ la fois complexes, complets et cohテゥrents.

Dans toutes nos rテゥflexions sur la gouvernance et les diffテゥrents modes de rテゥgulation, nous devons prendre en compte que le monde dans lequel nous vivons est intrinsティquement complexe. Nous pouvons tenter de le simplifier pour qu'il puisse テェtre concevable par un trティs petit nombre de ses membres. Nous pouvons テゥgalement choisir de profiter de cette complexitテゥ et de sa capacitテゥ d'auto-adaptation. Dans ce cas, il nous appartient d'opter en toute conscience sur laquelle de ces notions, la cohテゥrence ou la complテゥtude, nous sommes prテェts テ faire des concessions.

Texte originel : Cornu Jean-Michel, ツォツAnnexe 5 du rapport Vox Internet 2005 : Une rテゥgulation complティte et cohテゥrente : la thテゥorie des 3 Cツツサ [en ligne], Vox Internet, disponible surツ<http://www.csi.ensmp.fr/voxinternet/www.voxinternet.org/article72ac.html?id_article=11&lang=fr>, (consultテゥ le 30 janvier 2014).

Crテゥdits photo : jean-louis Zimmermann sur Flickr - CC-BY